In deze blog geef ik een overzicht van de feiten met betrekking tot de EncroChat-operatie. Tijdens deze operatie Frans-Nederlandse operatie zijn 115 miljoen (!) berichten verzameld en later geanalyseerd ten behoeve van de opsporing. De Nederlandse politie sprak (in 2021) over zo’n 25 miljoen berichten (wellicht het aantal berichten van cryptotelefoons in Nederland). Geschat wordt dat er wereldwijd destijds tussen de 55.000-60.000 EncroChat telefoons werden gebruikt, waarvan circa 12.000 Nederlandse gebruikers waren en circa 3000 Franse gebruikers.

Deze blog is een aantal keer geüpdatet n.a.v. nieuwe feiten in jurisprudentie. De meeste feiten zijn gebaseerd op een uitspraak van 25 juni 2021 van de rechtbank Rotterdam (ECLI:NL:RBROT:2021:6113), een uitspraak van 12 april 2022 van de rechtbank Midden-Nederland (ECLI:NL:RBMNE:2022:1389) en de onderstaande persconferentie (via YouTube) van Frankrijk, Nederland en Europol op 28 juni 2023 (zie daarover ook dit artikel van ComputerWeekly).

Lees voor een jurisprudentie-analyse ook: B.W. Schermer & J.J. Oerlemans, ‘De EncroChat-jurisprudentie: teleurstelling voor advocaten, overwinning voor justitie?’, TBS&H 2022/2.2.van de jurisprudentie (tot en met circa mei 2022)). Ook heeft de Hoge Raad inmiddels antwoorden gegeven op prejudiciële vragen naar aanleiding van de EncroChat-zaken. Zie ook uitgebreid hierover ons andere artikel: J.J. Oerlemans & B.W. Schermer, ‘Antwoorden op prejudiciële vragen in de EncroChat- en SkyECC-zaken‘, NJB 2023/2244, afl. 31, p. 2610-2618.

Hoe werken EncroChat-telefoons?

EncroChat was een communicatieaanbieder van telefoons, waarmee middels de Encrochat applicatie versleutelde chats, bestaande uit tekstberichten en afbeeldingen, konden worden verzonden en ontvangen en waarmee onderling gebeld kon worden.

Door middel van de EncroChat-applicatie konden de EncroChat gebruikers alleen onderling en één-op-één communicatie voeren. Er konden dus geen groepsgesprekken worden gevoerd. De onderlinge communicatie kon tot stand komen nadat een gebruiker zijn ‘username’ stuurde naar een andere gebruiker, met het verzoek om toegevoegd te worden aan diens contactenlijst. De ander moest dit verzoek eerst accepteren voordat onderlinge communicatie mogelijk was. Gebruikers konden elkaars username opslaan in hun contactenlijst onder een zelfgekozen omschrijving (‘nickname’). Er kon dus slechts gecommuniceerd worden met contacten in de contactenlijst; niet met overige EncroChat gebruikers ook al was daarvan de EncroChat-gebruikersnaam bekend.

Een chat kon bestaan uit tekstberichten en foto’s. De berichten verliepen in principe na een vooraf ingestelde tijd, ook wel burn-time of beveiligde verwijdertijd genoemd. Deze tijd was door de gebruiker aan te passen, standaard stond hij ingesteld op zeven dagen. Tevens kon er vanuit de chat een ‘VoIP’ spraakgesprek gevoerd worden.

Een EncroChat-telefoon kon door de gebruiker volledig worden gewist. Dit werd ook wel ‘panic-wipe’ genoemd. Gebruikers kochten een telefoontoestel waarop de EncroChat applicaties vooraf geïnstalleerd waren in combinatie met een abonnement om de service te kunnen gebruiken. De kosten voor de ‘Android BQ Aquaris X2 en X3’-cryptophones bedroegen ongeveer €1.000,- en €1.500,- voor een abonnement van zes maanden.

Start EncroChat-operatie

De Franse Gendarmerie begon haar onderzoek naar EncroChat in 2017 naar aanleiding van inbeslaggenomen cryptophones van verdachten die betrokken waren bij georganiseerde misdaad. Daarbij kwamen de Franse autoriteiten erachter dat de EncroChat servers gehost werden bij ‘OVH’ in Roubaix, Frankrijk. In Frankrijk werd het bedrijf EncroChat eind 2018 al onderzocht vanwege (o.a.) deelname aan een criminele organisatie met als doel het plegen van misdrijven of vergrijpen waarop tien jaar gevangenisstraf staat.

Op 10 februari 2020 werd in Nederland een opsporingsonderzoek gestart onder de naam ’26Lemont’, welk onderzoek voortkwam uit een langer lopend onderzoek genaamd Bismarck. 26Lemont richtte zich op de verdenking tegen het bedrijf Encrochat en op de NN-gebruikers (onbekende gebruikers) van Encrochat telefoons die zich bezighielden met diverse vormen van georganiseerde criminaliteit. Al in de eerste maanden van 2020 is overleg gevoerd door politie en justitie uit verschillende landen met als doel te komen tot een gecoördineerde aanpak bij de vervolging van het bedrijf Encrochat, de daaraan gelieerde personen, en de gebruikers van deze dienst. Op 1 april 2020 hebben de Franse en Nederlandse onderzoeksteams een JIT opgericht, welke JIT-overeenkomst op 10 april 2020 is ondertekend.

De hack en interceptie

Op 22 januari 2020 hebben de Franse autoriteiten in een “Schedule of Conduct” aan de Engelse autoriteiten meegedeeld dat zij in de eerste fase (‘stage 1’) een ‘implant’ (een hack tool) zouden inzetten op alle EncroChat toestellen wereldwijd via een update vanaf de server in Frankrijk. In het verslag van Computerweekly n.a.v. de persconferentie is te lezen dat de Franse inlichtingendienst buitenland ‘Direction générale de la Sécurité extérieure’ (DGSE) de software implant heeft ontworpen en geleverd. Het legde gegevens op de telefoons vast, waaronder IMEI-gegevens, gebruikersnamen, adresboeken, wachtwoorden, opgeslagen chatberichten, afbeeldingen, locatiegegevens (‘geodata’) en notities.

Vervolgens werd in fase 2 (‘stage 2’) de communicatie (verstuurde berichten) verzameld. Op 30 januari 2020 heeft een Franse onderzoeksrechter een machtiging verleend om een interceptietool in te zetten. Deze machtiging is telkens verlengd en de verdenking die ten grondslag lag aan de aanvraag om de interceptietool in te zetten betrof onder andere drugshandel/-smokkel, witwassen en wapenhandel/-bezit. Uit een Frans proces-verbaal blijkt dat deze interceptietool is ontworpen door de ‘Service Technique National de Captation Judiciaire’ (STNCJ), een dienst die gerechtigd is dergelijke middelen te ontwerpen en kon worden ingezet door de ‘Service Central de Renseignement Criminel’ (SCRCGN) van de Franse Gendarmerie.

Vervolgens heeft de Franse Gendarmerie de EncroChat data verzameld vanaf 1 april 2020 om 17:15 uur tot en met 26 juni 2020 omstreeks 17:00 uur. De Franse Gendarmerie heeft op basis van “geodata” oftewel locatiegegevens, de gegevens vervolgens gedeeld met het land van herkomst, die daar – onder bepaalde voorwaarden – verder geanalyseerd en verwerkt konden worden voor strafrechtelijke onderzoeken naar de gebruikers. Het Franse onderzoeksteam bewaarde deze data gedurende deze periode op computersystemen in Frankrijk en heeft vervolgens de Nederlandse politie toegang gegeven tot de data over een beveiligde verbinding met die computersystemen. Deze informatie-uitwisseling vond zijn basis in de overeenkomst die is gesloten in het kader van de samenwerking in een Joint Investigation Team (JIT).

Daarnaast heeft het Franse onderzoeksteam op 4 verschillende momenten, te weten januari 2019, oktober 2019, februari 2020 en juni 2020, een kopie gemaakt van de EncroChat infrastructuur en de informatie die op dat moment beschikbaar was op de verschillende servers. Deze informatie is ook gedeeld met Nederland, zowel in het onderzoek Bismarck dat al eerder liep, als in het kader van het JIT. Dit heeft eveneens veel informatie opgeleverd. Geen inhoudelijke berichten, maar wel veel metadata, zoals back-ups van de notitie-app, administratieve gegevens, IP adressen, overzicht van users en databases met wachtwoorden.

Europol heeft ook een ‘Operational Task Force’ (OTF) met de codenaam ‘Emma’ opgericht, om de 115 miljoen EncroChat-berichten te analyseren. Het betrof 1.3TB (terabytes) aan gegevens en zij hebben 700 ‘intelligence packages’ geleverd aan in totaal 123 landen.

Rol en gebruik data Nederlandse politie

Van 1 april 2020 omstreeks 18:00 uur tot 29 juni 2020 om 13:15 uur heeft de Nederlandse politie de EncroChat data gekopieerd over de beveiligde verbinding naar het onderzoeksnetwerk van de Nederlandse politie. Hierbij werd een wijze van kopiëren gebruikt waarbij met een zo klein mogelijke vertraging de nieuwe EncroChat data werden gekopieerd en waarbij met hashwaardes werd geverifieerd dat de data die werd weggeschreven na verzending over een computernetwerk, identiek is aan de data die werd gelezen in de bron.

De Nederlandse opsporingsdiensten beschikten daarmee ook over een enorme hoeveelheid data. Die data kan volgens de rechtbank Amsterdam (ECLI:NL:RBAMS:2022:1276) worden onderverdeeld in drie subcategorieën:

- metadata (accountnamen, IMEI-nummers etc.), verkregen op verschillende momenten en verschillende periodes bestrijkend, waaronder de live periode van 1 april 2020 tot 20 juni 2020 (‘serverdata’);

- ‘live’ binnengekomen inhoudelijke communicatie uit de periode 1 april 2020 tot 20 juni 2020 (‘telefoondata’);

- inhoudelijke communicatie van vóór 1 april 2020, meegekomen met het binnenhalen van de data (eveneens ‘telefoondata’).

De dataset is door de Nederlandse politie met behulp van algoritmes en zoektermen geanalyseerd en onderzocht. Deels in het kader van reeds bekende onderzoeken die op de hiervoor genoemde lijst stonden die de rechter-commissaris had goedgekeurd. Deels op basis van in categorieën ingedeelde zoektermen. In andere jurisprudentie – ECLI:NL:RBDHA:2022:4504 – wordt bijvoorbeeld genoemd dat via ‘IMSI-scans’ bleek dat sommige verdachten PGP-telefoons gebruikten. Doordat de IMEI-nummers van deze toestellen in het onderzoek ‘Echinops’ waren vastgelegd, konden deze worden gematcht met de lijst van IMEI-nummers in onderzoek 26Lemont.

Resultaten van de operatie

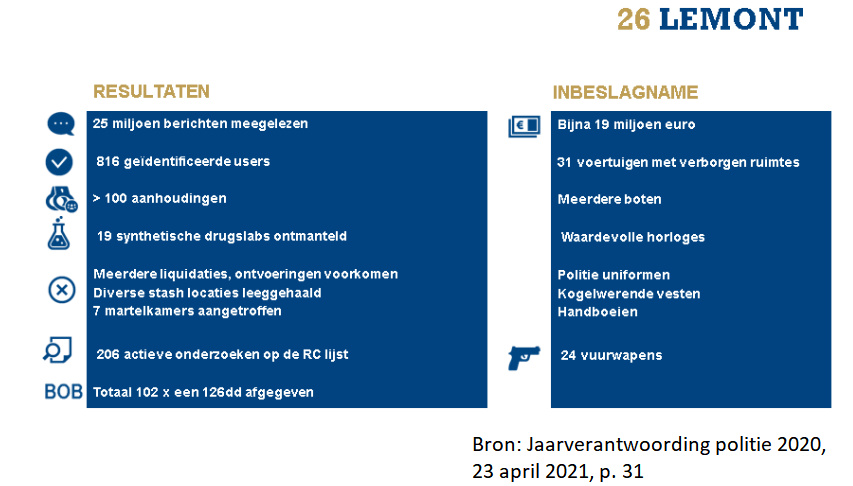

De resultaten van de operatie (ten tijde van april 2021) worden in een jaarrapport van 2020 in de volgende mooie ‘infographic’ getoond:

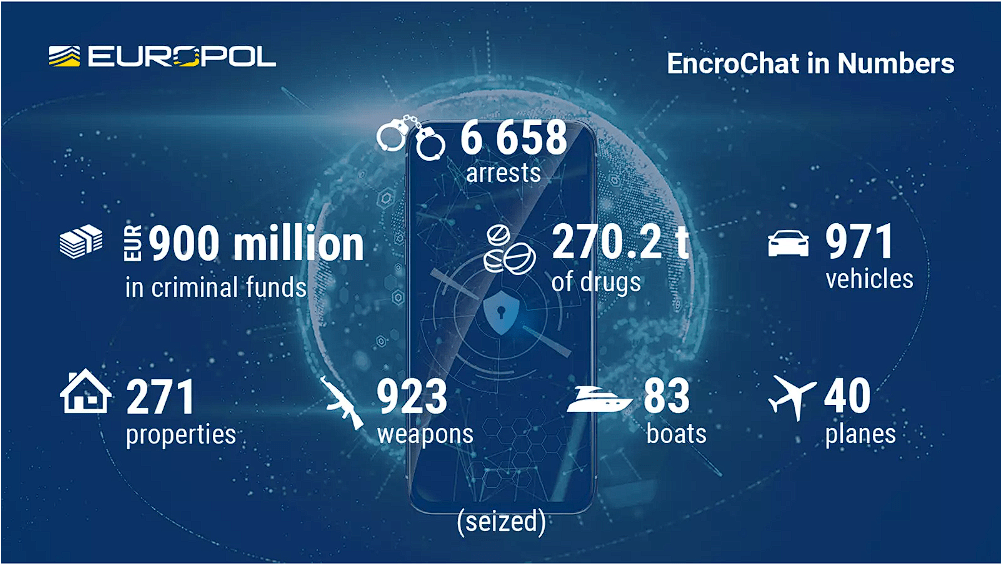

Tijdens de persconferentie in Lille op 28 juni 2023 vertelden de autoriteiten dat als gevolg van de operatie meer dan 6500 mensen zijn gearresteerd en meer dan 900 miljoen aan vermogen in beslag is genomen. Zie onderstaande infographic:

Bron: Persbericht Europol, 28 juni 2023.

Interstatelijk vertrouwensbeginsel

Steeds vraagt de verdediging in de jurisprudentie om meer informatie over de verzameling van de gegevens bij een Frans bedrijf in Frankrijk, terwijl rechters steevast verwijzen naar het internationaal vertrouwensbeginsel en het bewijs niet onder Nederlands recht op rechtmatigheid wordt getoetst (zie bijvoorbeeld Rb. Rotterdam 24 juni 2021, ECLI:NL:RBROT:2021:6050).

Op 13 juni 2023 heeft de Hoge Raad bevestigd (ECLI:NL:HR:2023:913) ervan moet worden uitgegaan dat het onderzoek door de buitenlandse autoriteiten rechtmatig – dat wil zeggen: in overeenstemming met het buitenlandse recht – is verricht. De Nederlandse rechter is alleen verplicht nader in te gaan op de betrouwbaarheid van de resultaten als – al dan niet naar aanleiding van wat de verdediging heeft aangevoerd – concrete aanwijzingen voor het tegendeel bestaan. Dit geldt ook als het onderzoek in JIT-verband is uitgevoerd.

De Hoge Raad oordeelt ook dat het uitgangspunt is dat het dat het door de buitenlandse autoriteiten verkregen materiaal betrouwbaar moet worden geacht. Als er echter concrete aanwijzingen voor het tegendeel bestaan, dan is de rechter gehouden de betrouwbaarheid van die resultaten te onderzoeken. Die aanwijzingen kunnen voortkomen uit een specifiek verweer.

Zie ook uitgebreid hierover ons artikel: J.J. Oerlemans & B.W. Schermer, ‘Antwoorden op prejudiciële vragen in de EncroChat- en SkyECC-zaken‘, NJB 2023/2244, afl. 31, p. 2610-2618.

Machtiging rechter-commissaris

Vanwege de voorzienbare inbreuk die de interceptie van de EncroChat-data op de persoonlijke levenssfeer van de Nederlandse gebruikers van deze dienst zou hebben, heeft het Openbaar Ministerie ervoor gekozen om, mogelijk ten overvloede, in Nederland een rechterlijke toetsing te vorderen die strikt genomen het Nederlandse Wetboek van Strafvordering niet als zodanig kent. Deze manier van werken keurt de Hoge Raad wel goed in (ECLI:NL:HR:2023:913).

Bij de rechter-commissaris is een vordering ingediend om een machtiging om op 13 maart 2020 een machtiging te verlenen voor de inzet van de hackbevoegdheid op personen die betrokken zijn bij georganiseerde misdaad (art. 126uba Sv) te geven teneinde de informatie betreffende de Nederlandse gebruikers te mogen analyseren en gebruiken. De rechter-commissaris heeft op 27 maart 2020 onder voorwaarden de gevorderde machtiging verleend voor een periode van maximaal vier weken en op grond van deze machtiging heeft de officier van justitie op 1 april 2020 een bevel 126uba Sv afgegeven. Deze machtiging (met instandhouding van de gestelde voorwaarden) en het bevel zijn beide meerdere malen verlengd.

In een uitspraak van de rechtbank Gelderland van 8 december 2021 (ECLI:NL:RBGEL:2021:6584) was (bij mijn weten voor het eerst) meer te lezen over de machtiging. Voor het gebruik van de berichten is een (Nederlandse) rechter-commissaris om een machtiging gevraagd voor de inzet van de hackbevoegdheid (artikel 126uab Sv) en het opnemen van telecommunicatie (artikel 126t Sv). In het ‘proces-verbaal aanvraag’ wordt gesteld dat het redelijk vermoeden bestaat dat de EncroChat-gebruikers zich in georganiseerd verband schuldig maken aan (het medeplegen van) één of meer van de volgende misdrijven:

- witwassen;

- deelnemen/leiding geven aan een criminele organisatie;

- Opiumwet delicten;

- wapenhandel;

- (poging) tot moord/doodslag;

- gijzeling en/of wederrechtelijke vrijheidsberoving; en

- afpersing en/of diefstal met geweld.

Daarbij werden de volgende drie doelen nagestreefd:

- het identificeren van de NN-gebruikers;

- onderzoek doen naar de criminele samenwerkingsverbanden waarvan zij deel uitmaken;

- bewijs verzamelen over door deze criminele samenwerkingsverbanden gepleegde en/of nog te plegen misdrijven.

De EncroChat-data mocht worden doorzocht met behulp van een lijst met trefwoorden die gerelateerd zijn aan te onderzoeken feiten of verdachten. De rechter-commissaris overwoog expliciet dat het onderzoek geen fishing expedition mocht worden. De rechter-commissaris heeft de vordering vervolgens toegewezen onder de volgende zeven voorwaarden (verkort weergegeven):

- de wijze waarop is binnengedrongen in het geautomatiseerde werk wordt vastgelegd, als er geen gebruik wordt gemaakt van een reeds goedgekeurd middel;

- een beschrijving van de gebruikte software die beschikbaar is voor onderzoek, als er geen gebruik wordt gemaakt van een reeds goedgekeurd middel;

- de integriteit van de opgeslagen informatie wordt gegarandeerd;

- het onderzoek moet reproduceerbaar zijn, en gebruik moet worden gemaakt van zoeksleutels (woordenlijsten);

- voorkomen moet worden dat communicatie tussen cliënten en verschoningsgerechtigden wordt opgenomen;

- de met zoeksleutels vergaarde informatie moet binnen twee weken ter toetsing aan de rechter-commissaris worden aangeboden en pas daarna aan het openbaar ministerie en de politie ter beschikking worden gesteld voor het opsporingsonderzoek;

- de machtiging wordt voor een beperkte duur van vier weken verleend en kan enkel middels een vordering worden verlengd. De rechter-commissaris kan de machtiging vroegtijdig beëindigen, als de tussentijdse toets daartoe aanleiding zou geven.

Als de EncroChat-gegevens worden gedeeld met andere onderzoeken, moet daarvoor eerst toestemming moet worden gevraagd aan de rechter-commissaris waarna de officier(en) in de zaak 26Lemont op grond van artikel 126dd Sv de informatie mag delen met de zaaksofficier van dat betreffende onderzoek.

Overigens acht de rechtbank de inbreuk op de privacy van een EncroChat-gebruikers bij het doorzoeken van de EncroChats beperkt (!), omdat:

- bij het doorzoeken van de EncroChat-data gebruik is gemaakt van vooraf door de rechter-commissaris goedgekeurde zoeksleutels gericht op de opsporing van ernstige criminele activiteiten en

- gelet op de aard van de communicatie via PGP-telefoons als o.a. EncroChat, slechts een (beperkt) beeld wordt gekregen van iemands criminele activiteiten, er wordt geen min of meer volledig beeld gekregen van bepaalde aspecten van het privéleven van de gebruiker.

Ook opvallend, maar niet per se verassend, is de overweging van de rechtbank over vormverzuimen die mogelijk hebben plaatsgevonden bij overtreding van de Wet politiegegevens (Wpg):

“De rechtbank heeft op 28 april 2021 al besloten dat de Wpg geen belangrijk strafvorderlijk voorschrift is. De verdediging heeft dan ook geen belang bij een toetsing aan de voorschriften van de Wpg. Deze toetsing is immers niet van belang voor de vragen die de rechtbank in het kader van de artikelen 348 en 350 Sv dient te beantwoorden, noch een vraag die beantwoord moet worden bij de toetsing of sprake is van een eerlijk proces als bedoeld in artikel 6 EVRM.”