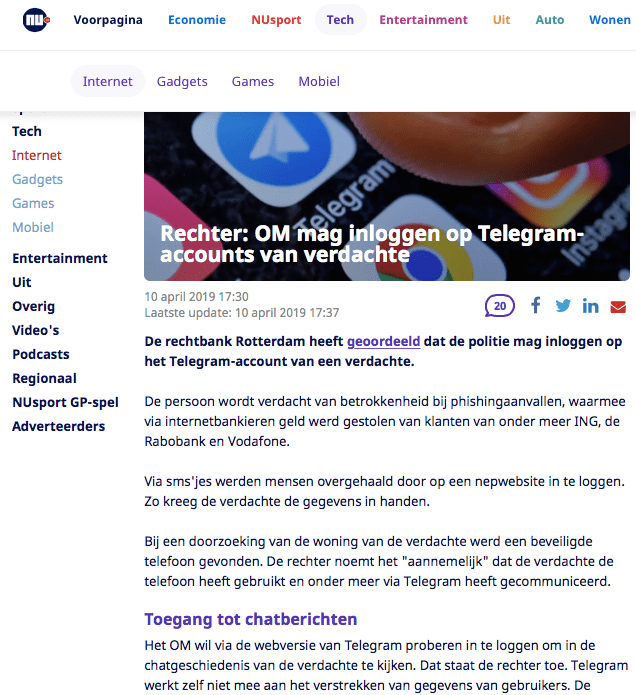

Rechter-commissaris geeft toestemming voor inloggen in account van verdachte

Op 2 juli 2021 heeft de rechtbank Den Haag een beschikking gepubliceerd (ECLI:NL:RBDHA:2021:6770) (van 14 mei 2021) over verrichten van onderzoek: ‘Inloggen op een geautomatiseerd werk en vastleggen van daarin verwerkte gegevens’ op grond van artikel 181 juncto 177 Sv. De rechter-commissaris acht dit mogelijk op grond van artikel 126ng lid 2 Sv.

De rechter-commissaris overweegt dat er vier mogelijkheden zijn om de inhoud van een digitaal account veilig te stellen:

- met toestemming van de verdachte op grond van artikel 32 onder b van het Cybercrimeverdrag;

- door middel van een netwerkzoeking op grond van artikel 125j Sv;

- door middel van een vordering aan de aanbieder op grond van artikel 126ng lid 2 Sv;

- met toepassing van de hackbevoegdheid als bedoeld in artikel 126nba Sv.

Over de eerste mogelijkheid verschaft de vordering geen informatie. De rechter-commissaris heeft kennisgenomen van het proces-verbaal van verhoor en leidt daaruit af dat de verdachte geen toestemming heeft gegeven.

Over de tweede mogelijkheid is in de vordering vermeld dat ten tijde van de doorzoeking in de woning van de verdachte een netwerkzoeking is gedaan, maar dat daarbij de betreffende gegevens niet zijn bemachtigd. Terecht wordt daaraan toegevoegd dat een netwerkzoeking na de doorzoeking niet meer mogelijk is. Er wordt nieuwe wetgeving voorbereid (zie het wetsvoorstel Innovatiewet Strafvordering), maar ook daar zou de onderhavige situatie niet onder vallen, omdat de tablet al sinds oktober 2020 in het bezit van de politie is. Ik vind het overigens opmerkelijk dat in het wetsvoorstel geen machtiging van een rechter-commissaris is vereist voor het achteraf inloggen in een account met rechtmatig verkregen inloggegevens, gezien de ernstige privacy-inbreuk die daarbij plaatsvindt (zoals ik in dit artikel en deze annotatie heb betoogd, maar kennelijk niet overtuigend genoeg). Volgens het voorstel mag ‘een dergelijke netwerkzoeking na inbeslagneming de eerste drie dagen zelfstandig kan worden bevolen door een officier van justitie. De periode van drie dagen kan worden verlengd, maar daarvoor vereist dit voorstel een machtiging van de rechter-commissaris’.

Over de derde mogelijkheid staat in de vordering beschreven dat deze is onderzocht, maar niet tot het gewenste resultaat kon leiden. In dat kader is een rechtshulpverzoek gedaan aan de Verenigde Staten teneinde de inhoud van de Messenger berichten te achterhalen. De rechter-commissaris heeft dit rechtshulpverzoek ingezien. Uit navraag bij de officier van justitie is gebleken dat het rechtshulpverzoek niet is doorgezet, omdat op voorhand duidelijk zou zijn dat niet werd voldaan aan het (door de Amerikaanse autoriteiten gestelde) vereiste van ‘probable cause’, de eis dat de inhoud van de opgevraagde informatie ziet op het gepleegde misdrijf.

De vierde mogelijkheid wordt in de vordering niet benoemd. Het betreft het onder strenge voorwaarden heimelijk en op afstand binnendringen in een geautomatiseerd werk, “een verstrekkende bevoegdheid”, aldus de rechter-commissaris. In de beschikking wordt er niet op ingegaan waarom van de inzet van deze bevoegdheid geen sprake is. De hackbevoegdheid kan toch gewoon aangevraagd worden en dan ligt het toch voor de hand dat toestemming wordt verkregen of mis ik hier iets??

Vervolgens overweegt de rechter-commissaris dat de inbreuk voor de privacy bij het vastleggen van de gegevens door middel van een vordering op grond van artikel 126ng lid 2 Sv of door het inloggen op Facebook en vastleggen van Messenger berichten ‘niet wezenlijk verschillen’. De rechter-commissaris gaat daarom akkoord met het inloggen op het account van de verdachte en vastleggen van de gegevens op grond artikel 126ng lid 2 Sv. Het vastleggen van gegevens door middel van inloggen levert overigens naar het oordeel van de rechter-commissaris geen (duidelijke) schending van de soevereiniteit op, omdat niet duidelijk is waar de gegevens zijn opgeslagen en het vastleggen van de gegevens heel gericht plaatsvindt binnen een bepaalde tijdsperiode.

Veroordeling voor maken van ‘phishing panels’

Op 1 juli 2021 heeft de rechtbank Den Haag een verdachte veroordeeld (ECLI:NL:RBDHA:2021:6678) voor het maken en verkopen van phishing panels en witwassen van bitcoins. De uitspraak staat bol van de interessante details over de modus operandi van de dader en het opsporingsproces van de politie. De belangrijkste delen worden hieronder uitgelicht.

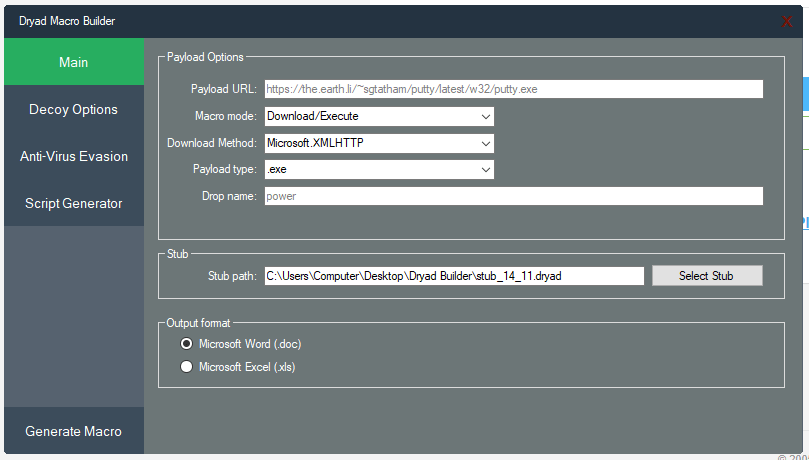

De verdachte maakte zogeheten ‘tikkiepanels’ en ‘phishingpanels’. Hiermee wordt bedoeld software waarmee het mogelijk is om websites te maken die lijken op de inlogpagina’s van de internetbankieromgeving van banken. Voor de beheerder van het panel is het mogelijk om met op die websites ingevoerde gegevens de controle te krijgen over bankrekeningen en daarmee betalingen te doen.

De zaak kwam aan het licht door een inbeslaggenomen mobiele telefoon waarop een Telegram-chatsessie stond waarbij bleek dat een persoon – die zich ‘Haiku’ noemde – een phishingpanel aanbood die betaalverzoekpagina’s van verschillende banken kon maken. Er werd overeenstemming bereikt over de prijs van het panel en door Haiku werd een bestand met daarin het panel verstuurd aan de andere persoon. Later gaf Haiku instructies voor gebruik van het panel. Op het beheergedeelte kan de gebruiker inloggen. Vervolgens heeft de gebruiker de mogelijkheid om zogenaamde ‘betaallinks’ aan te maken. Wanneer een beoogd slachtoffer een betaallink opent, krijgt hij een webpagina te zien die uiterlijk vrijwel gelijk is aan de werkelijke online betaalomgeving van een bank. Wanneer het slachtoffer zijn bankgegevens invult krijgt hij een scherm te zien waaruit blijkt dat even gewacht moet worden. Op dit moment krijgt de gebruiker van het panel in het beheergedeelte de melding dat er een slachtoffer online is. De gebruiker kan zien welke gegevens het slachtoffer heeft ingevoerd. Terwijl het slachtoffer nog aan het wachten is, kan de gebruiker deze gegevens gebruiken om in te loggen bij de bank van het slachtoffer of een iDeal-betaling te verrichten. Voor het doen van een betaling is over het algemeen nog een extra code nodig. Per bank kunnen de vervolgstappen in het panel worden verwerkt om ook deze code te verkrijgen.

Naar aanleiding hiervan is door de politie een onderzoek ingesteld naar de identiteit van Haiku. Na uitgebreid onderzoek in open bronnen, waarbij verschillende aliassen, nicknames en emailadressen door de politie met elkaar in verband konden worden gebracht, is de verdachte in beeld gekomen. Het dataverkeer op het IP-adres van de internetaansluiting op het huisadres van de verdachte is vervolgens enige tijd getapt en ook zijn telefoongesprekken zijn getapt. Uiteindelijk is de verdachte op 19 oktober 2020 aangehouden in zijn slaapkamer, in de woning van zijn moeder in Almelo. Zijn computer stond aan en werd live doorzocht. Er waren diverse programma’s geopend, waaronder een browser waarop een website met ‘developers tools’ van een tikkiepanel was geopend, en het programma Visual Studio met daarin een programmeercode waarin de woorden ‘rabobank’, ‘inloggen’, ‘pincode veranderen’ voorkwamen.

Op de computer van de verdachte zijn veel chatberichten van het programma Telegram aangetroffen. Deze zijn door de politie geanalyseerd. Daaruit is gebleken dat de verdachte voor zijn panels onder meer werd betaald in bitcoins. Uit de berichten valt op te maken dat zodra de verdachte een panel klaar had, hij een bitcoinadres voor de betaling naar de afnemer stuurde. Als hij de bitcoins had ontvangen, stuurde hij via Telegram het panel naar de afnemer. Vanaf 23 januari 2019 heeft de verdachte 97 bitcoinadressen naar andere Telegramgebruikers gestuurd in gesprekken waarin de aanschaf van panels werd besproken. De politie heeft op deze manier 49 verschillende afnemers gevonden die een of meerdere panels hebben afgenomen van de verdachte. In deze zaak heeft de verdachte zich laten betalen in bitcoins, die bitcoins omgezet in giraal geld en dit geld uitgegeven. Aangezien later bewezen werd geacht dat de bitcoins uit misdrijf zijn verkregen is er sprake van witwassen.

Naar het oordeel van de rechtbank zijn panels als de onderhavige technische hulpmiddelen die hoofdzakelijk zijn ontworpen tot het plegen van computervredebreuk. Immers zijn de panels specifiek ontworpen om gegevens te verkrijgen teneinde daarmee onbevoegd in te loggen op een internetbankieromgeving. De rechtbank acht wettig en overtuigend bewezen dat de verdachte deze technische hulpmiddelen heeft vervaardigd, verkocht, verspreid en voorhanden gehad.

Naar aanleiding van gegevens die zijn aangetroffen op de computer van de verdachte, in het bijzonder Telegramchats, is de verdenking ontstaan dat de verdachte niet alleen panels heeft ontworpen en verkocht, maar ook zelf, samen met anderen, van de door hem ontworpen panels gebruik heeft gemaakt om fraude te plegen. De politie heeft verbanden gelegd met de gegevens op de computer van de verdachte en diverse aangiftes van fraude. Ook heeft de politie bij ING Bank fraudedossiers opgevraagd waarin het IP-adres van het huisadres van de verdachte voorkwam. De rechtbank acht bewezen dat de verdachte zich ook schuldig heeft gemaakt aan fraude, op basis van het panel dat open stond op de computer van de verdachte ten tijde van zijn aanhouding, de vele Telegramchats die gaan over phishing en het aantreffen van lijsten met telefoonnummers en chats over het in bulk verzenden van SMS-berichten.

De 20-jarige verdachte is veroordeeld tot een gevangenisstraf van drie jaar, waarvan 1 jaar voorwaardelijk, en een proeftijd van 3 jaar. Als bijzondere voorwaarde is o.a. de interventie Hack_Right opgelegd. De interventie Hack_Right is specifiek ontwikkeld om recidive te voorkomen en het cybertalent van jongeren verder te ontwikkelen. De verdachte zou in de ICT kunnen werken bij een door Hack_Right aangedragen bedrijf, waarbij hij begeleiding krijgt. Het begeleidingstraject richt zich onder meer op welke regels er online gelden (juridisch en ethisch) en met welke reden, er wordt stilgestaan bij de impact op slachtoffers en er wordt gekeken hoe een deelnemer zijn talent het beste kan inzetten.

Veroordeling medeplegen computervredebreuk en gewoontewitwassen

Op 12 mei 2021 heeft de rechtbank Midden-Nederland een verdachte veroordeeld (ECLI:NL:RBMNE:2021:1877) voor verhandelen van (wederrechtelijk verkregen) inloggegevens met het doel daarmee computermisdrijven te plegen.

De zaak kwam aan het licht door een onderzoek van het Britse National Crime Agency. Uit dat onderzoek kwam naar voren dat de beheerders van deze website de beschikking hadden gekregen over miljoenen inloggegevens die vermoedelijk afkomstig zijn van datalekken van een grote hoeveelheid (gehackte) websites. Bezoekers van de website weleakinfo.com konden tegen betaling de beschikking krijgen over deze inloggegevens

Aan de hand van onderzoek naar IP-adressen, PayPal-accountgegevens en informatie uit open bronnen op internet, ontstond er een verdenking tegen verdachte. Na zijn aanhouding ontkent de verdachte betrokkenheid bij het delict. De rechtbank stelt dat de verdachte en zijn mededader bij het verhandelen van de inloggegevens voor ogen hebben gehad dat deze werden gebruikt om de computermisdrijven als bedoeld in art. 138ab, eerste lid, 138b en 139c Sr. Dat blijkt onder meer uit de geplaatste advertenties op een website die bezoekers voorziet van informatie over en hacking tools. Zij spraken daarmee een doelgroep aan die met de inloggegevens computermisdrijven wilde plegen. Ook staat de verklaring haaks op de aangeboden ‘hashcrackservice’, waarvoor eveneens actief reclame werd gemaakt. Met deze service konden (betalende) gebruikers versleutelde (‘gehashte’) wachtwoorden kraken, waardoor zij dus achter het wachtwoord bij een gebruikersnaam konden komen. Ten slotte neemt de rechtbank de chatgesprekken tussen verdachte en zijn mededader in aanmerking.

Tegen betaling van abonnementsgeld kregen de gebruikers van de website gedurende een bepaalde periode toegang tot inloggegevens en de betalingen vonden plaats met gebruikmaking van onder andere PayPal en cryptocurrency. Gebleken is dat er op het op naam van verdachte en met de bedrijfsnaam geopende PayPal-account vanaf 21 augustus 2016 activiteiten zijn waargenomen. Uit het onderzoek naar het Coinbase-account gekoppeld aan het bedrijf volgt dat de laatste bitcointransactie plaatsvond op 15 januari 2020.

De opbrengsten uit de handel in inloggegevens kwamen, op diverse PayPal-accounts op naam van verdachte binnen en via duizenden verschillende bitcoinadressen. Gelden op een Duitse rekening op naam van de verdachte zijn door tussenkomst van een bitcoin exchange (Bitonic) en met gebruikmaking van betaaldienst TransferWise terechtgekomen op de ING-rekening van de verdachte. Verder is gebleken dat bijna tweederde van de inkomsten van de website via duizenden verschillende bitcoinadressen zijn verzonden naar de bitcoin mixing service bitcoinmixer.io. De rechtbank ziet deze handelingen met de opbrengsten uit de handel in inloggegevens als handelingen die de werkelijke aard, herkomst en vindplaats daarvan verbergen en/of verhullen en is sprake van het delict witwassen. Het gebruik van een bitcoinmixer wordt bovendien door de FIU aangemerkt als een witwastypologie. Gelet op de lange pleegperiode (ruim 3,5 jaar) en de vele transacties is de rechtbank van oordeel dat verdachte en zijn mededaders van het plegen van witwassen een gewoonte hebben gemaakt.

De rechtbank veroordeelt de verdachte voor een gevangenisstraf van 24 maanden, waarvan 12 maanden voorwaardelijk. De veroordeling ziet op het medeplegen van voorbereidingshandelingen gericht op het plegen van computercriminaliteit in art. 138ab, 138b en 139c Sr en het medeplegen van gewoontewitwassen. Overigens is het sinds 1 maart 2019 ook mogelijk te vervolgen voor het delict heling van gegevens in artikel 139g Sr.

Veroordeling voor hacken bankomgeving en witwassen

Op 1 juni heeft de rechtbank Gelderland een verdachte veroordeeld (ECLI:NL:RBGEL:2021:2686) voor oplichting, computervredebreuk en witwassen.

De verdachte had de beschikking over persoons- en bankgegevens van ruim 19.000 personen (!). Er werd dagenlang gebeld naar beoogde slachtoffers waarbij een verdachte en zijn mededaders zich voordeden als medewerkers van een bank. Het bellen vond plaats vanuit twee belhokken, waarvan er één zelfs speciaal om die reden werd gehuurd. Ook werden er brieven uit naam van de banken verstuurd. Op deze manier werden er bankpassen, pincodes en inloggegevens van de slachtoffers ontfutseld. Na het bemachtigen van de gegevens en bankpassen werden er limieten verhoogd en bedragen overgeschreven en werd er zo snel mogelijk gepind. Het heeft er daarbij alle schijn van dat bewust oudere mensen werden benaderd nu op de laptop van verdachte lijsten zijn aangetroffen waarbij de personen waren gesorteerd op leeftijd.

De verdachte had een leidende rol in het hele proces van oplichting en de daaropvolgende computervredebreuk en intensief met de mededaders samengewerkt. De verdachte heeft, zoals hij zelf heeft verklaard, het plan bedacht om de oplichtingen te plegen, hij heeft de ‘leads’ verstrekt, een belhok (callcenter) gehuurd, de opbrengsten verdeeld en voor de uitbetalingen gezorgd. Bovendien werd verdachte er altijd van op de hoogte gesteld als het gelukt was om in te loggen in een persoonlijke bankomgeving van een slachtoffer. Hij regelde de uitbetaling aan de pinners en ging er zelf met een groot deel van de buit vandoor, aldus de rechtbank.

Gelet op de ernst van de feiten en de rol van verdachte hierbij is de rechtbank van oordeel dat een onvoorwaardelijke gevangenisstraf passend en geboden is. De rechtbank legt een gevangenisstraf op van 2 jaar, waarbij de leeftijd van het verdachte is meegewogen, het gegeven dat hij een ‘first offender’ is en hij de strafbare feiten heeft bekend.

Veroordeling tot poging tot hacken rioolwatersysteem van gemeente

Op 31 mei heeft de rechtbank Midden-Nederland een verdachte veroordeeld (ECLI:NL:RBMNE:2021:2257) voor een poging tot computervredebreuk, het medeplegen van valsheid in geschrifte en verduistering.

De verdachte heeft getracht in te loggen op de server voor het beheer van de rioolwatervoorziening van de gemeente Lopik. Uit de aangifte namens de gemeente is gebleken dat het account van verdachte verwijderd was toen de poging werd gedaan en dat maakte een inlogpoging met zijn naam opvallend, omdat hij eerder werkzaam was als budgethouder bij de gemeente Lopik. De gedetailleerde bewijsoverwegingen over de inlogpoging in in de uitspraak zijn interessant. De politie trof een laptop aan, in plastic verpakt, samen met latex handschoenen en een oplader. Na onderzoek op de laptop zagen zij dat via “McDonalds Freewifi” verbinding werd gemaakt een website, waarbij gebruik werd gemaakt van de gebruikersnaam van de verdachte. Uit het dossier blijkt ook dat de telefoon van verdachte ongeveer een half uur voor de inlogpoging verbinding heeft gemaakt met de laptop, waarmee is geprobeerd in te loggen met een IP-adres dat gekoppeld is aan het adres van verdachte. Het is daarom niet aannemelijk geworden dat er derden betrokken zouden zijn.

De rechtbank acht de poging tot computervredebreuk daarmee overtuigend bewezen. Hij is veroordeeld tot een gevangenisstraf van 6 maanden, waarvan 2 maanden voorwaardelijk met een proeftijd van 2 jaar.