‘SkyECC’ is de naam van het bedrijf dat een versleutelde berichtendienst aanbood. De telefoons werden aangeboden door het bedrijf ‘Sky Global’. Een SkyECC-toestel is een mobiele telefoon die voorgeprogrammeerd is op iPhones, Google Pixels, Blackberry’s en Nokia’s en met een abonnement ter beschikking werd gesteld. Met de telefoon was het mogelijk versleuteld met elkaar te communiceren.

Vanaf medio februari 2021 konden opsporingsdiensten live meekijken met de berichten die op SkyECC-telefoons werd verstuurd. In 2021 had het bedrijf wereldwijd 170.000 gebruikers. Volgens het Openbaar Ministerie zijn tijdens operatie ‘Argus’ honderden miljoenen berichten (!) van de SkyECC app uitgelezen tijdens de operatie. Belgische media, zoals HLN.be, spreken van het onderscheppen van 1 miljard (!!) berichten, waarvan er 500 miljoen zijn ontcijfert (RTL Nieuws).

De CEO en werknemers van Sky Global werden in de Verenigde Staten aangeklaagd wegens het opzettelijk faciliteren van criminele organisaties (zie bijvoorbeeld dit artikel ‘Arrest warrants issued for Canadians behind Sky ECC cryptophone network used by organised crime’). Sinds 19 maart 2021 is Sky Global niet meer actief. Samen met Sofie Royer heb ik het volgende artikel over de Sky ECC operatie geschreven: Oerlemans, J.J., & Royer, S. (2023). The future of data driven investigations in light of the Sky ECC operation. New Journal of European Criminal Law, 14(4), 434-458. https://doi.org/10.1177/20322844231212661. Verder is bijvoorbeeld de docu ‘The Crime Messenger‘ via ZDF.de te bekijken.

In dit blogbericht zet ik de feiten uit de rechtspraak over de operatie en de Nederlandse rol daarbij op een rijtje. De informatie is met name afkomstig uit proces-verbalen en een brief van 2 juni 2022 van het Openbaar Ministerie over de SkyECC operatie die worden geciteerd in vonnissen. Daarbij zijn met name de uitspraken ECLI:NL:RBAMS:2022:6816 van de rechtbank Amsterdam van 21 november 2022 en ECLI:NL:RBGEL:2022:7425 en ECLI:NL:RBGEL:2022:7440 van de rechtbank Gelderland van 20 december 2022 belangrijk.

Sky telefoon

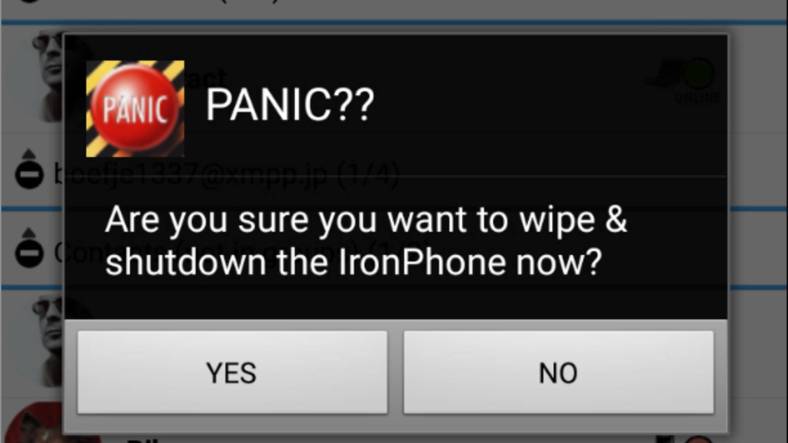

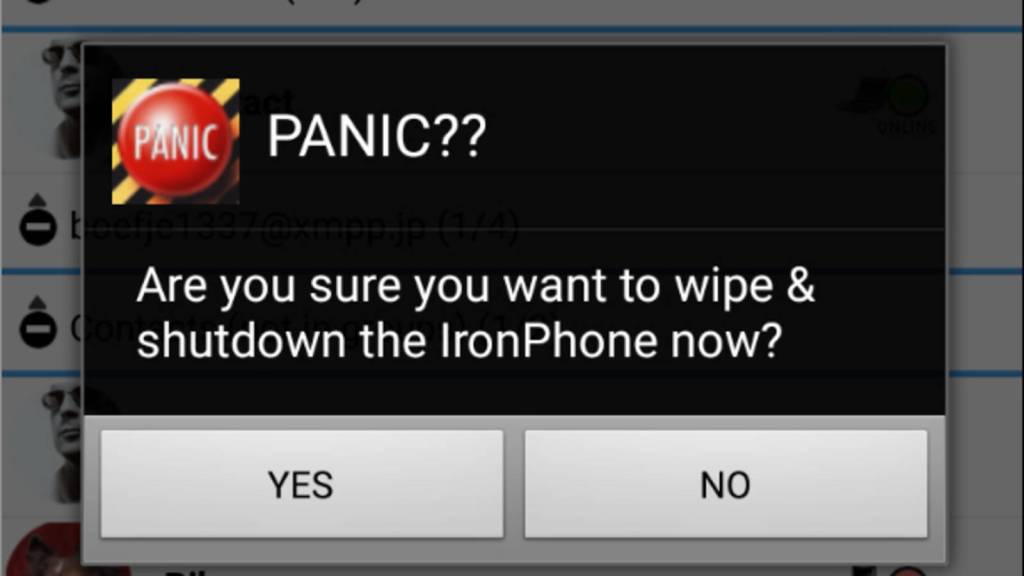

SkyECC bood meerdere modules voor de telefoons aan die functionaliteiten boden voor e-mail, instant chats, instant groepchats, notities, voicemail, beelden en berichten die na bepaalde tijd automatisch worden vernietigd. Ook beschikten de telefoons over verschillende kenmerken waaronder een ‘distress wachtwoord’ en een ‘remote wipe’ waarmee het mogelijk is om (op afstand) alle data op het toestel te wissen. Bellen is met een ‘Skytelefoon’ niet mogelijk.De telefoons werden volledig anoniem en enkel tegen contante betaling verhandeld.

Een toestel geconfigureerd voor het gebruik van de Sky ECC-app kostte tenminste € 729,-. Een abonnement op de Sky ECC app kostte € 2.200,- per jaar of € 600,- per 3 maanden. Om van Sky ECC gebruik te kunnen maken krijgt iedere gebruiker een unieke combinatie van zes tekens welke bestaat uit cijfers en letters, de zogenoemde Sky-ID (User ldentifier). Dit unieke nummer is nodig om een gebruiker toe te voegen als contact.

Onderzoek ’13Yucca’

Het onderzoek begon in Nederland op 30 oktober 2018 met het onderzoek ‘13Yucca’. Uit meerdere strafrechtelijke onderzoeken bleek dat door personen die zich bezighielden met het beramen en plegen van zware criminaliteit, in de periode vanaf augustus 2015 gebruik maakten van SkyECC telefoons om versleuteld te communiceren. Het onderzoek ‘13Yucca’ was erop gericht om de criminele samenwerkingsverbanden inzichtelijk te krijgen en zicht te krijgen op gepleegde en nog te plegen strafbare feiten.

Door Nederlandse opsporingsambtenaren reeds vastgesteld dat de servers van SkyECC zich in Frankrijk bevonden. Nederland was ermee bekend dat ook België voornemens was om een strafrechtelijk onderzoek naar de onderneming SkyECC te starten. Aangezien de servers van SkyECC zich bij hostingbedrijf ‘OVH’ in de Franse plaats Roubaix bevonden, hebben de Nederlandse en Belgische autoriteiten contact gezocht met Frankrijk en heeft op 9 oktober 2018 een verkennend overleg plaatsgevonden. Het doel van dit overleg was om toelichting te geven op de aanstaande EOB’s van Nederland en België en helderheid te verkrijgen over de vraag of Frankrijk de onderzoeken zou kunnen verrichten.

Nederland heeft vervolgens op 6 december 2018 een Europees Onderzoeksbevel (EOB) naar Frankrijk verzonden met het verzoek om een image te maken van de servers. Met een image kon de technische inrichting van de servers kon worden onderzocht met het oog op nader onderzoek, zoals het tappen en ontsleutelen van de via die servers gevoerde communicatie, en zodat inzicht kon worden verkregen in de organisatie van SkyECC. Verder werd verzocht om informatie te verstrekken ten aanzien van historische en toekomstige klantgegevens van SkyECC, alsmede het verstrekken van technische gegevens van de server.

Voordat dit EOB werd verzonden, is door de officier van justitie aan de rechter-commissaris om een machtiging gevraagd om een vordering ex artikel 126ug lid 2 Sv te kunnen doen. De rechter-commissaris verleende die machtiging op 30 november 2018 en gaf toestemming voor het maken van een image, maar met de uitdrukkelijke restrictie dat de vergaarde informatie uitsluitend mocht worden aangewend voor het onderzoek naar de technische mogelijkheden voor het tappen en de ontsleuteling. De inhoud van de eventueel op de servers aan te treffen berichten mocht niet zonder uitdrukkelijke voorafgaande toestemming van de rechter-commissaris worden gebruikt in een strafrechtelijk onderzoek. België heeft eerder op 21 november 2018 een soortgelijk EOB naar Frankrijk gezonden.

Frankrijk heeft uitvoering gegeven aan de EOB’s en heeft de architectuur van de servers geanalyseerd. Uit het onderzoek bleek dat er twee servers werden gehost bij OVH, te weten een hoofdserver die rechtstreeks met het internet verbonden was en een back-upserver. Deze twee servers communiceerden onderling met elkaar via een intranet-netwerk dat binnen OVH overeenkwam met de handelsnaam ‘vRack’. Deze vRack-technologie is ontwikkeld door OVH en maakt het mogelijk om compatibele OVH-producten binnen een of meer privénetwerken te verbinden, isoleren of verdelen.

Naar aanleiding van dat onderzoek besloot de Franse officier van justitie bij de rechtbank van Lille op 13 februari 2019 een opsporingsonderzoek te openen naar SkyECC. Binnen dat onderzoek heeft de Franse officier van justitie toestemming gevraagd aan de Franse rechter om over te gaan tot interceptie, opname en transcriptie van de communicatie tussen de SkyECC servers, welke toestemming op 14 juni 2019 is verleend.

Op 24 juni en 26 juni 2019 zijn vervolgens IP-taps geplaatst op de twee servers. Nederland was niet aanwezig bij het plaatsen van de IP-tap. Op 8 juli 2019 is Nederland hierover geïnformeerd en op 11 juli 2019 zijn de data van de IP-tap beschikbaar geworden voor Nederland. In het tweede EOB van Nederland aan Frankrijk staat dat Nederland formeel het verzoek doet om die verkregen data te verstrekken aan Nederland. Voorts blijkt uit een ‘bericht van overdracht’ van 20 augustus 2019 dat de geïntercepteerde data door de rechter-commissaris van de rechtbank Lille uit eigen beweging op grond van artikel 26 van het Cybercrimeverdrag en artikel 7 van het Rechtshulpverdrag zijn overgedragen aan twee officieren van justitie van het parket Rotterdam. Daarbij is verzocht om de bevindingen naar aanleiding van de data weer terug te koppelen aan Frankrijk.

Onderzoek ’26Werl’

Op 1 november 2019 is opsporingsonderzoek ‘26Werl’ opgestart, waarbij de verdenking was gericht jegens het bedrijf SkyECC. Op 13 december 2019 hebben Nederland, België en Frankrijk een JIT-overeenkomst gesloten. Onderzoek Werl maakte deel uit van het JIT. Vanaf dit moment zijn de door Frankrijk geïntercepteerde data aan het gemeenschappelijke onderzoeksteam verstrekt en op die wijze gedeeld met Nederland en België.

De IP-tap data zijn geanalyseerd en verwerkt en tijdens de analyse is gebleken dat de getapte IP-communicatie versleutelde communicatie bevat. Sommige informatie was niet versleuteld. Zo werd in de loop van juli 2019 inzicht verkregen in de onderwerpregels van sommige groepsgesprekken en de SkyECC-ID’s van de deelnemers aan deze groepsgesprekken. Ook werd uit de interceptie op dit netwerk inzicht verkregen in de nicknames van SkyECC-gebruikers en bleek dat berichten om andere gebruikers als contactpersoon uit te nodigen niet versleuteld werden verstuurd. Op 15 november 2019 is gebleken dat een deel van de groepsberichten mogelijk kon worden ontsleuteld en is bij wijze van test een eerste groepsbericht succesvol ontsleuteld. De JIT-partners hebben besloten om de groepsberichten tot nader order niet te ontsleutelen, omdat deze mogelijke dataset beperkt en zeer incompleet zou zijn en daardoor onvoldoende mogelijkheden zou bieden om onderzoek te verrichten. Met uitzondering van enige testberichten zijn er overeenkomstig het besluit van het JIT tot aan de aanloop van de live fase geen groepsberichten ontsleuteld.

Nederlandse technici hebben binnen het JIT een techniek ontwikkeld om een kopie te maken van het werkgeheugen van één van de SkyECC-servers zonder dat die offline zou gaan. Op 14 mei 2020 en 3 juni 2020 heeft Frankrijk die ontwikkelde techniek ingezet. Deze techniek is op 18 november 2020 aangesloten en geactiveerd, nadat de Franse adviescommissie, die een oordeel moet vellen over apparatuur die inbreuk kan maken op de persoonlijke levenssfeer en het briefgeheim, hier een vergunning voor heeft verleend.

In de brief van het Openbaar Ministerie van 2 juni 2022 met als onderwerp ‘Franse vertaalde processtukken gevoegd in Belgische strafzaken’ staat hierover het volgende:

“Gedurende dit gezamenlijke onderzoek werd in Nederland een techniek ontwikkeld om een kopie van het werkgeheugen van één van de servers van Sky ECC te maken. Het doel hiervan was om versleutelingselementen en/of wachtwoorden te verkrijgen die gebruikt worden om de verbinding tussen toestellen en de Sky ECC servers te kunnen ontcijferen en de Sky ECC servers later forensisch te kunnen onderzoeken. In november 2019 zijn Nederlandse en Belgische rechercheurs er in geslaagd een deel van de groepsberichten te ontsleutelen.”

en

“Binnen het gemeenschappelijke onderzoeksteam zijn Nederlandse rechercheurs en technici er uiteindelijk in november 2020 in geslaagd een techniek te ontwikkelen om met behulp van een zogeheten Man in the Middle (MITM) de versleutelingselementen te verkrijgen die zijn opgeslagen op elke telefoon die de Sky ECC-applicatie gebruikte. De techniek is gedeeld met de Fransen, zodat zij de techniek konden gebruiken, indien en voor zover de techniek paste binnen de voorwaarden die de Franse wet stelt aan de door hen gekozen vorm van interceptie. Teneinde aan de voorwaarden van de Franse wet te voldoen is voorafgaand aan de Franse machtiging van 17 december 2020 tot inzet van dit middel door Frankrijk een vergunning aangevraagd. Het betreft een vergunning die moet worden aangevraagd waarbij de techniek wordt getoetst. De vergunning is vervolgens afgegeven door de Franse adviescommissie die een oordeel moet vellen over apparatuur die inbreuk kan maken op de persoonlijke levenssfeer en het briefgeheim (artikel r.226-2 van de Code Pénal)

(§ 3.4.1 Brief van het Landelijk Parket van 2 juni 2022. O.a. in het vonnis van Rb. Gelderland, 20 december 2022, ECLI:NL:RBGEL:2022:7425 en Rb. Gelderland 11 april 2023, ECLI:NL:RBGEL:2023:2011 wordt uit de brief geciteerd).

Huib Modderkolk heeft op 13 oktober 2023 in de Volkskrant een achtergrondartikel over de operatie en de ontwikkeling van een hacking-tool gepubliceerd.

Naar verwachting is heeft dus het grootste deel van de interceptie plaatsgevonden vanaf de toestemming door een Franse rechter vanaf 18 december 2020 tot 9 maart 2021, de dag dat de operatie publiek werd.

Onderzoek ’26Argus’

Op 11 december 2020 startte in Nederland het onderzoek ‘26Argus’, dat zich richt op de criminele samenwerkingsverbanden van de NN-gebruikers van SkyECC (een ‘Titel V-onderzoek’). Het onderzoek had onder meer tot doel “het aan de hand van de inhoudelijke data in beeld brengen en analyseren van de criminele samenwerkingsverbanden die gebruikmaken van cryptotelefoons van SkyECC“.

De rechtbank Amsterdam legt nog in ECLI:NL:RBAMS:2022:6816 uit dat 26Argus een onderzoek is waarin onderzoek wordt gedaan naar een crimineel verband en de rol die verschillende personen bij dat verband spelen. Bij enkele in titel V geregelde bevoegdheden, namelijk het opnemen van telecommunicatie en het opnemen van vertrouwelijke communicatie, is de kring van personen beperkt tot personen ten aanzien van wie een redelijk vermoeden bestaat dat zij betrokken zijn bij het in georganiseerd verband beramen of plegen van ernstige misdrijven. Zij behoeven geen verdachte te zijn in de zin van artikel 27 Sv, maar zij dienen wel een meer dan toevallige betrokkenheid te hebben bij het criminele handelen van de groepering, die bijvoorbeeld blijkt uit meer dan incidentele contacten met de criminele organisatie of haar leden.

In het onderzoek 26Argus heeft het Openbaar Ministerie op 14 december 2020 een vordering ingediend bij de rechters-commissarissen om een machtiging te verstrekken voor een bevel op grond van artikelen 126t en 126t, zesde lid Sv. Op 15 december 2020 hebben de rechters-commissarissen deze machtiging verleend. Op 5 en 11 februari 2021 heeft het Openbaar Ministerie een (aanvullende) vordering ingediend bij de rechters-commissarissen op grond van artikel 126uba Sv, welke machtigingen op 7 en 11 februari 2021 zijn verleend.

In een proces-verbaal van bevindingen van de rechters-commissarissen hebben zij inzicht gegeven in de gang van zaken en hun afwegingen en beslissingen. Aangezien de wet geen procedure kent voor dit soort gevallen, hebben de rechters-commissarissen zich allereerst afgevraagd of er wel een machtiging van hen vereist was en waarop hun bevoegdheid in dat geval was gebaseerd. Zij concludeerden dat hoewel op voorhand niet vaststaat dat een beslissing van de Nederlandse rechter-commissaris noodzakelijk is voor de rechtmatigheid van het gebruik van de SkyECC-data, een toetsing van de proportionaliteit door de rechter-commissaris toch aangewezen is, met het oog op de bescherming van de persoonlijke levenssfeer van de betrokkenen. De rechters-commissarissen hebben afwegingen gemaakt en voorwaarden gesteld, om op die manier de privacy schending zoveel mogelijk in te kaderen en zogenaamde ‘fishing expeditions’ te voorkomen.

De voorwaarden die de rechters-commissarissen aan de uitvoering van de machtiging hebben gesteld luiden als volgt:

- De vergaarde en ontsleutelde informatie mag slechts worden onderzocht met toepassing van vooraf aan de rechter-commissaris voorgelegde zoeksleutels, zoals:

– informatie over SkyECC-gebruikers (en hun tegencontacten en eventueel daar weer de tegencontacten van) uit lopend onderzoek naar criminele samenwerkingsverbanden;

– zoektermen (steekwoorden) en/of afbeeldingen die naar hun aard wijzen op ernstige criminele activiteiten in georganiseerd verband;

- Het onderzoek met de zoeksleutels moet zo worden ingericht dat desgewenst achteraf reproduceerbaar en verifieerbaar is voor de rechtbank en verdediging welke resultaten/dataset de zoekslag heeft opgeleverd, en dus welke gegevens ter beschikking zijn gesteld voor het desbetreffende opsporingsonderzoek;

- Er wordt bij het onderzoek recht gedaan aan het verschoningrecht van geheimhouders waaronder advocaten. Voor zoveel mogelijk wordt geheimhouderscommunicatie actief uitgefilterd;

- De rechter-commissaris wordt inzage gegeven in de onderliggende Franse rechterlijke beslissingen;

- De vergaarde informatie wordt na het onderzoek zoals hiervoor omschreven voorgelegd aan de rechter-commissaris om de inhoud en omvang te controleren, en de relatie tot concrete vermoedelijke strafbare feiten te beoordelen;

- De vergaarde informatie zal pas na uitdrukkelijke toestemming van de rechter-commissaris aan het Openbaar Ministerie of de politie ter beschikking worden gesteld ten behoeve van (verder) opsporingsonderzoek. Daarbij moet (gelet op voorwaarde 2) duidelijk zijn op welke gegevens de toestemming ziet, en welke gegevens aan het onderzoeksteam worden verstrekt;

- De vergaarde informatie zal slechts ter beschikking worden gesteld voor onderzoeken naar strafbare feiten die naar hun aard, in georganiseerd verband gepleegd of beraamd, een ernstige inbreuk maken op de rechtsorde, dan wel misdrijven met een terroristisch oogmerk.

(zie Rb. Amsterdam 24 november 2022, ECLI:NL:RBAMS:2022:6803 in onderzoek ’26Zenne’)

In de verlenging van de machtiging ex artikel 126t Sv van 11 januari 2021 zijn de voorwaarden waaronder aanvullende toestemming kan worden verkregen voor het gebruik van de data nader uitgewerkt. De aanvragen zijn onderverdeeld in vier categorieën en steeds is bepaald wat de omvang is van de SkyECC-data waarvoor toestemming werd gegeven en van welke kaders de communicatie mocht worden ingezien en gebruikt.

Late informatievoorziening en prejudiciële vragen

Bovenstaande feiten staan in overwegingen van uitspraken, omdat advocaten het Openbaar Ministerie verwijten dat zij onvolledig en onjuist zijn geïnformeerd over de wijze waarop SkyECC-data is verkregen. Ook zou Nederland een zeer belangrijke en bepalende rol gehad in de verkrijging van de data, onder andere omdat Nederland de interceptietools heeft ontwikkeld. Hierover zijn prejudiciële vragen gesteld aan de Hoge Raad.

Arrest Hoge Raad

De Hoge Raad heeft deze prejudiciële vragen op 13 juni 2023 in een arrest (ECLI:NL:HR:2023:913) beantwoord. Kortgezegd maakt de Hoge Raad (wederom) duidelijk dat het niet behoort tot de taak van de Nederlandse strafrechter om de rechtmatigheid van de uitvoer van het buitenlandse onderzoek te toetsen. Nederlandse rechters moeten dus uitgaan van de rechtmatigheid van het verzamelde bewijs in Frankrijk in de EncroChat en SkyECC-zaken.

De Hoge Raad oordeelt ook dat het uitgangspunt is dat het dat het door de buitenlandse autoriteiten verkregen materiaal betrouwbaar moet worden geacht. Als er echter concrete aanwijzingen voor het tegendeel bestaan, dan is de rechter gehouden de betrouwbaarheid van die resultaten te onderzoeken. Die aanwijzingen kunnen voortkomen uit een specifiek verweer.

Zie ook uitgebreid hierover ons artikel: J.J. Oerlemans & B.W. Schermer, ‘Antwoorden op prejudiciële vragen in de EncroChat- en SkyECC-zaken‘, NJB 2023/2244, afl. 31, p. 2610-2618.

JJO: dit bericht is op 12 december 2024 op details geüpdated.