Op 28 april heeft Europol een nieuw internet organised threat assessment, het iOCTA 2026 rapport (.pdf) gepubliceerd. Het rapport geeft een mooi inzicht op cybercrimetrends. In deze samenvatting richt ik mij op de ontwikkelingen met betrekking tot cybercrime en witwassen, de hybride dreiging en platformen voor online fraude en materiaal van seksueel misbruik van minderjarigen. Na het lezen en op basis van eigen aantekeningen is deze blog geschreven met behulp van Notebook LM en LLM’s.

Ik heb ook een Engelstalig podcast genereerd op basis van het rapport en deze blog:

Online fraude en witwassen

Het iOCTA 2026 rapport besteedt veel aandacht aan investeringsfraude met cryptocurrencies. In veel gevallen gaat het om advertenties die doorverwijzen naar frauduleuze websites of mobiele applicaties die de platforms van echte banken, legitieme investeringsmaatschappijen of handelsplatforms tot in detail nabootsen. Andere veelvoorkomende vormen van advertentiemisbruik richten zich op consumenten door middel van nep-advertenties voor vakantieaccommodaties of de verkoop van (niet-bestaande) fysieke goederen.

Een bijkomend fenomeen is dat de drempel om met crypto te werken sterk is verlaagd, mede door ‘get-rich-fast schemes’ op sociale media. Dit heeft ertoe geleid dat minderjarigen en jongvolwassenen steeds vaker, soms onbewust, betrokken raken bij witwaspraktijken. Zij fungeren als geldezels door hun crypto-wallets te verhuren of zogenaamde ‘cryptocadeaus’ van cybercriminelen in ontvangst te nemen en door te sluizen.

Witwassen van cryptocurrency

Europol signaleert een duidelijke trend waarbij aanvallers steeds vaker kiezen voor ‘high-opacity’ munten (zoals privacy coins) die ingebouwde anonimiteitsfuncties hebben en zeer resistent zijn tegen blockchain-traceertools. Daarnaast maken cybercriminelen bij voorkeur gebruik van wisseldiensten (exchanges) die zijn gevestigd in offshore financiële centra of jurisdicties met zeer soepele of gebrekkige anti-witwasmaatregelen. Eén significante ontwikkeling in 2025 is de stijging van het zogeheten ‘chain-hopping’. Hierbij maken criminelen gebruik van ‘blockchain bridges’ (bruggen) die het mogelijk maken om digitale activa razendsnel tussen compleet verschillende blockchains te verplaatsen.

Hoewel traditionele ‘coinjoin’-diensten (die virtuele munten van verschillende gebruikers samenvoegen in één transactie) nog steeds populair zijn op dark web-marktplaatsen, worden deze vaak als te traag beschouwd. Criminelen die hun illegale fondsen snel willen wegsluizen, kiezen daarom steeds vaker voor slimme contract-gebaseerde mixers (‘mixer-as-a-service’) en gedecentraliseerde beurzen (DEXs). In het rapport wordt het voorbeeld gegeven van ‘Cryptomixer’. De dienst was sinds 2016 beschikbaar en zou tot november 2025 1,3 miljard hebben witgewassen toen het offline ging. Drie servers met maar liefst 12 Terabyte aan data zijn in beslag genomen in Zwitserland.

Het omzetten van witgewassen cryptovaluta naar traditioneel fiatgeld (‘off-ramping’) gebeurt via diverse, zowel fysieke als digitale, kanalen. Prepaid cryptocurrency creditcards bieden tegenwoordig mogelijkheden om illegaal verkregen fondsen direct in legitieme financiële stromen te integreren, waarmee EU-witwasregels worden omzeild. Daarnaast worden zogenoemde ‘neo-banken’, die werken met zeer snelle acceptatieprocedures voor nieuwe klanten, steeds vaker misbruikt en in het criminele proces geïntegreerd om de KYC-mechanismen onder druk te zetten.

Simboxen

Ook wordt gebruikgemaakt van ‘SIM-boxen’ bij online fraude. Een SIM-box is een fysiek apparaat dat honderden SIM-kaarten tegelijkertijd kan bevatten en functioneert als onderdeel van een Voice-over-IP (VoIP) netwerk. Door meerdere van deze apparaten aan elkaar te koppelen, bouwen criminelen grootschalige ‘SIM-farms’ (SIM-boerderijen). Deze apparatuur stelt daders in staat om hun datacommunicatie te maskeren en tegen extreem lage tarieven op geautomatiseerde wijze duizenden telefoontjes te plegen, tienduizenden SMS-berichten te versturen (bijvoorbeeld voor phishing/smishing) en enorme hoeveelheden nepaccounts voor sociale media aan te maken. Met behulp van de enorme pool aan unieke telefoonnummers kunnen fraudeurs duizenden online diensten registreren. Ze maken bijvoorbeeld gebruik van geautomatiseerde procedures bij zogeheten neo-banken om continu nieuwe bankrekeningen te openen, of ze creëren inloggegevens voor frauduleuze advertentiecampagnes.

Omdat voor de SIM-boxes daadwerkelijk fysieke SIM-kaarten nodig zijn, is er een professionele logistieke keten ontstaan. Handlangers van het criminele netwerk reizen specifiek naar jurisdicties of landen waar het legaal is om SIM-kaarten in bulk op te kopen zonder strenge registratie- of identificatieplicht. Deze kaarten worden vervolgens fysiek naar de verborgen locaties van de SIM-farms gesmokkeld om de apparaten draaiende te houden. Zo heeft Europol een SIM-farm ontdekt met ten minste 1.200 actieve SIM-boxes, die gezamenlijk 40.000 SIM-kaarten uit meer dan 80 landen beheerden. Met behulp van deze infrastructuur faciliteerden zij de oprichting van maar liefst 49 miljoen online accounts. Deze accounts werden door andere criminelen in Europa niet alleen gehuurd voor het stelen van bank- en mailgegevens via phishing, maar dienden ook ter facilitering van afpersing, mensensmokkel en zelfs de verspreiding van kindermisbruikmateriaal.

AI-spraakbots

Ook worden er steeds vaker spraakbots ingezet om slachtoffers op grote schaal vooraf te screenen; deze fungeren als een filter voor menselijke medewerkers, waardoor de efficiëntie van fraudecentra aanzienlijk toeneemt. Een belangrijke ontwikkeling is de toenemende inzet van AI-gestuurde voice-chatbots. Deze bots bellen op grote schaal potentiële slachtoffers op en voeren een volautomatische pre-screening uit.

Ze fungeren hierdoor als een eerste filter: de chatbot doet het voorbereidende werk en pas wanneer een slachtoffer in de val lijkt te trappen, wordt het gesprek doorgezet naar een menselijke operator in het fraudecentrum. De AI helpt hen bijvoorbeeld met programmeercode, maar genereert bovenal de overtuigende conversatiescripts die de bellers moeten gebruiken om slachtoffers te misleiden.

Cybercrime en de hybride dreiging

Europol beschrijft in het rapport ook de vervaging van grenzen tussen cybercriminelen en statelijke actoren. Hoewel financieel gewin nog steeds de belangrijkste drijfveer is voor cyberaanvallen, maken hybride dreigingsactoren in toenemende mate strategisch gebruik van cybercriminele netwerken als proxies (tussenpersonen) om hun eigen destabiliserende doelen te bereiken.

Europol zegt dat binnen de groeiende ‘Crime-as-a-Service’ (CaaS) economie hybride dreigingsactoren in feite simpelweg optreden als een extra klant. Zij maken bijvoorbeeld gebruik van de diensten en infrastructuur van bestaande criminele netwerken om interferentie- en sabotageacties uit te voeren. De betrokken cybercriminelen voeren deze opdrachten in sommige gevallen onbewust uit, maar het komt ook voor dat dit gebeurt onder dwang of juist in ruil voor bescherming tegen strafrechtelijke vervolging in hun land van herkomst.

Het rapport waarschuwt dat de relatie tussen door staten gesponsorde dreigingen en cybercriminelen (zoals ransomware- en hackingcoalities Het rapport waarschuwt dat de relatie tussen door staten gesponsorde dreigingen en cybercriminelen (zoals ransomware- en hackingcoalities) ook in de toekomst een grote uitdaging voor de samenleving zal blijven vormen.

De doelwitten van deze hybride actoren zijn doorgaans overheden, kritieke infrastructuur en sectoren met een grote economische impact. Het uiteindelijke doel van dergelijke door staten gesponsorde of ideologisch gemotiveerde aanvallen is niet financieel, maar gericht op maatschappelijke ontwrichting. Ze zijn ontworpen om het publieke vertrouwen in de overheid en haar vermogen om burgers te beschermen te ondermijnen, om zo onveiligheidsgevoelens te zaaien en politieke instabiliteit te veroorzaken. Een concreet voorbeeld in het rapport zijn de DDoS-aanvallen die plaatsvonden tijdens de NAVO-top in Den Haag in juni 2025. Deze aanvallen waren onder meer gericht op websites van de top, regionale vervoersbedrijven en de gemeente Den Haag.

NoName057(16)

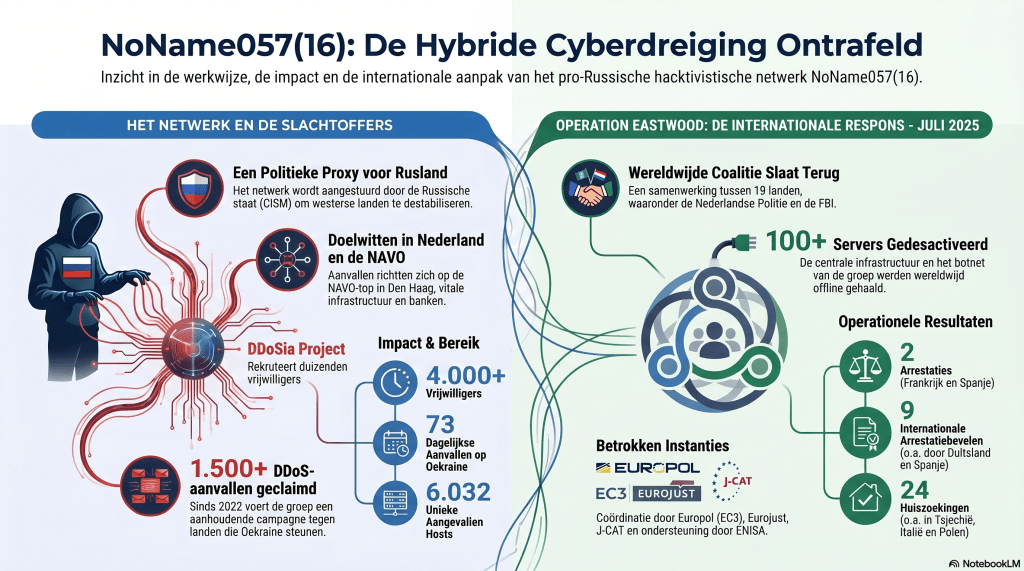

In het IOCTA-2026 rapport wordt uitgebreid ingegaan op het cybercrimenetwerk NoName057. Ook in andere rapporten wordt gesignaleerd dat dit netwerk zo’n 4.000 vrijwilligers onderhoudt via Telegram, hackerforums en gaminggroepen, met een sterk ‘gegamificeerd’ model. Vrijwilligers die via hun computers de meeste succesvolle aanvallen lanceren, verschijnen op een dagelijks scorebord en worden beloond in cryptovaluta (waaronder met de eigen ‘dCoin’). Deze mix van ideologisch nationalisme, groepsstatus en financiële beloningen trekt vooral jongere daders en opportunisten aan.

Om deze groepering een halt toe te roepen, werd in juli 2025 ‘Operation Eastwood’ uitgevoerd. Dit was een enorme, gecoördineerde actie geleid door Europol en Eurojust, met ondersteuning van ENISA. Hierbij werkten 19 landen nauw samen, waaronder Nederland, België, Duitsland, Oekraïne en de Verenigde Staten.

De operatie, waarbij 200 politieagenten betrokken waren, leidde tot aanzienlijke acties tegen het netwerk:

- Ontwrichting van infrastructuur: De hoofdinfrastructuur werd offline gehaald en meer dan 100 servers wereldwijd werden ontwricht.

- Arrestaties en acties: Er werden 24 huiszoekingen gedaan en 13 individuen ondervraagd. Er werden 9 arrestatiebevelen uitgevaardigd, waarvan er twee werden uitgevoerd, en 5 personen zijn op de ‘EU Most Wanted’-lijst geplaatst.

- Aanpakken van volgers: Meer dan 1.000 supporters (de eerdergenoemde volgers in diverse landen) kregen een officiële waarschuwing (notificatie) over hun wettelijke aansprakelijkheid voor hun betrokkenheid.

Deze gecoördineerde actie ontwrichtte meer dan 100 servers wereldwijd en haalde een groot deel van de centrale C2-infrastructuur (Command and Control) van NoName offline. Tijdens de operatie werden huiszoekingen verricht, twee aanhoudingen gedaan (in Frankrijk en Spanje) en nog eens zeven internationale arrestatiebevelen uitgevaardigd tegen de vermoedelijke Russische aanstichters. Daarnaast werden meer dan 1.000 NoName-supporters direct via berichtenapps opgespoord en formeel gewaarschuwd dat zij via hun computers strafrechtelijk aansprakelijk zijn voor hun dader.

Naar verluid herstelde NoName na vijf dagen weer zijn infrastructuur en is weer actief.

Deze infographic van Notebook LM illustreert NoName057 en Operatie Clintwood:

Materiaal van seksueel misbruik van kinderen

Wederom is de tragische boodschap dat materiaal van seksueel misbruik van kinderen (CSAM) groeit. Online platformen worden gebruikt voor het maken en verspreiden van materiaal, met een toenemende ‘rise of ai-generated csam’.

Daders maken gebruik van image-to-image AI om bestaande beelden te manipuleren, en text-to-image/video modellen om beelden van de grond af aan op te bouwen. Het grote volume aan levensecht synthetisch materiaal maakt het voor opsporingsdiensten aanzienlijk moeilijker om echte slachtoffers te identificeren.

Een wat mij betreft zeer ongemakkelijk fenomeen is ‘The Com’.

‘The Com’

‘The Com’ is geen opzichzelfstaande, afgebakende groepering, maar een parapluterm voor een netwerk van online gemeenschappen en afpersingsnetwerken. Deze netwerken opereren voornamelijk via end-to-end versleutelde (E2EE) applicaties. Volgens Europol bestaat deze dadergroep grotendeels uit kinderen en tieners in de leeftijd van 8 tot 17 jaar.

De daders richten zich vaak op gaming-platforms die populair zijn onder kinderen, of ze zoeken doelbewust naar online kanalen waar jongeren discussiëren over hun fysieke of mentale problemen. Kwetsbare kinderen worden vervolgens via sociale media en berichtenapps in de val gelokt door middel van de zogeheten ‘love-bombing’-techniek. Hierbij wordt het slachtoffer aanvankelijk overladen met excessieve aandacht, complimenten en genegenheid om snel een diep vertrouwen op te bouwen.

Zodra de daders gevoelige informatie of compromitterend beeldmateriaal van het kind in handen hebben, verandert de dynamiek in afpersing. Ze gebruiken het verkregen materiaal als drukmiddel om het kind te dwingen nóg meer zelfgemaakt seksueel materiaal (CSAM) te produceren. Slachtoffers worden ook gedwongen om gewelddadige handelingen tegen zichzelf (zelfbeschadiging) of tegen anderen uit te voeren en dit vast te leggen op beeld.

De drijfveren van daders om zich bij deze gewelddadige netwerken aan te sluiten, lopen volgens Europol sterk uiteen. Sommigen doen het voor seksuele bevrediging, sociale beloning of een misplaatst gevoel van verbondenheid. Andere leden worden specifiek gedreven door een kwaadaardige wens om angst en chaos te zaaien, waarbij zij hun daden rechtvaardigen met ideologische of extremistische overtuigingen.

Nederland heeft op 14 oktober 2025 een man aangehouden op verdenking van zware mishandeling, sextortion, en als lid van de 764-groepering binnen de Com community. Zie verder ook dit achtergrond artikel in de Volkskrant, NRC, dit rapport ‘Van Meme tot Moord’ van HCCS en deze (schokkende) aflevering van Zembla op YouTube. Ik heb nog geen uitspraken kunnen vinden over leden van ‘The Com’ netwerk.