De Vaste commissie voor Binnenlandse Zaken van de Tweede Kamer houdt zich momenteel bezig met de beoordeling van de voorgenomen wijzigingen op de Wet op de inlichtingen- en veiligheidsdiensten 2017 (Wiv 2017). De voorgenomen wijzigingen staan in de hoofdlijnennotitie zijn hoofdzakelijk gebaseerd op de aanbevelingen van de Commissie Jones-Bos, die in 2020 haar – wat premature – evaluatie uitvoerde en in 2021 publiceerde.

Op verzoek van deze commissie hebben wij een zogenoemde factsheet (.pdf) geschreven voor het samenwerkingsverband ‘Parlement & Wetenschap’. In september 2024 hebben wij deze factsheet toegelicht aan de rapporteurs van de commissie: Barbara Kathmann (GroenLinks-PvdA) en Jesse Six Dijkstra (NSC). Deze blog geeft onze factsheet in verkorte vorm weer.

1. Problematiek uitvoering van bulkinterceptie en de hackbevoegdheid

Onze hoofdboodschap is dat de Tijdelijke cyberwet reeds enkele urgente knelpunten in de uitvoering van bijzondere bevoegdheden beoogt op te lossen, maar deze oplossingen niet altijd voldoende duidelijk regelt. Dit is met name zo met betrekking tot de reikwijdte van de rechtmatigheidstoets van de Toetsingscommissie Inzet Bevoegdheden (TIB). De problematiek bij bulkinterceptie op de kabel en de uitvoering van de hackbevoegdheid wordt gekenmerkt door een verschil in interpretatie over de reikwijdte van de toetsing door de TIB bij de inzet van deze bevoegdheden. De Tijdelijke cyberwet verlegt onder meer de voorafgaande toets te naar meer dynamisch toezicht tijdens de uitvoering van deze bevoegdheden. Eerder hebben wij afzonderlijk van elkaar ook betoogd dat dit een goede balans kan opleveren tussen voldoende slagkracht voor de diensten en voldoende waarborgen voor de bescherming van fundamentele rechten.

Het is volgens ons de vraag of de Tijdelijke cyberwet de eerder gesignaleerde knelpunten geheel kan wegnemen. Er bestaat nog steeds onduidelijkheid over het criterium van ‘zo gericht mogelijk’ bij bulkinterceptie, evenals over de reikwijdte van de toetsing door de TIB bij – bijvoorbeeld – de toetsing van technische risico’s bij de inzet van de hackbevoegdheid. Ook blijft onduidelijk of de TIB in het kader van de toets geclausuleerde toestemming mag geven met voorwaarden die zien op de verdere gegevensverwerking, zoals bewaartermijnen voor bulkdatasets of het delen van gegevens met buitenlandse inlichtingen- en veiligheidsdiensten.

Wij zijn ons ervan bewust dat het gebrek aan een effectieve inzet van kabelinterceptie voor een deel is te verklaren door tekorten in IT-capaciteit en achterstanden of uitvoeringsproblemen bij de diensten zelf. Voldoende huisvesting en capaciteit voor de toezichthouders zijn ook cruciaal. Wij realiseren ons terdege dat met wetgeving niet alle problemen kunnen worden opgelost, en dat organisatorische knelpunten ook een rol spelen. Desondanks is voldoende duidelijkheid over taakstellingen van alle betrokken partijen vereist. De voortdurende discussies over kwesties als het gerichtheidsvereiste, klaarblijkelijk ook tussen de TIB en de CTIVD onderling, moeten ophouden. Daarbij is meer afstemming en samenwerking vereist, onder een gedeelde verantwoordelijkheid (zie ook paragraaf 3 onder Toezicht).

2. Bulkdatasets

In de hoofdlijnennotitie worden prima uitgangspunten benoemd voor de omgang met bulkdatasets. Daarbij geldt het devies: ‘bulk is bulk’, ongeacht hoe de data zijn verworven, en is het voornemen om een uniforme regeling voor bulkdatasets te creëren. Daarnaast wordt een stap aan het toestemmingsproces toegevoegd, waarbij de bulkbehoefte voorafgaand aan het toestemmingsverzoek wordt voorgelegd aan de minister.

De hoofdlijnennotitie voorziet desondanks in een differentiatie voor bepaalde bulkdatasets die via de informantenbevoegdheid geraadpleegd kunnen worden. Zoals eerder is betoogd, is het noodzakelijk de informantenbevoegdheid te herzien en een duidelijke en voorzienbare regeling te creëren voor (al dan niet geautomatiseerde) toegang van de AIVD en de MIVD tot gegevens van andere (overheids)instanties. De regeling in de Tijdelijke cyberwet is onvoldoende, omdat bulkdatasets óók kunnen worden verzameld met algemene bevoegdheden, zoals de informantenbevoegdheid, en uit OSINT. Daarnaast kunnen bulkdatasets worden verkregen van buitenlandse inlichtingen- en veiligheidsdiensten in het kader van internationale samenwerking. De Tijdelijke cyberwet is hierop niet van toepassing. Het is goed dat de diensten een eigen tussentijdse regeling aanhouden, maar dit zou bij wet geregeld moeten worden.

3. Toezicht

De hoofdlijnennotitie biedt verschillende scenario’s met betrekking tot het toezichtstelsel. Gezien de discussies en ontwikkelingen in aanloop naar de Tijdelijke cyberwet lijken deze scenario’s al enigszins achterhaald. Met de Tijdelijke cyberwet heeft de wetgever duidelijk gekozen voor meer dynamisch toezicht, met name om de knelpunten van de statische voorafgaande toets tegen te gaan (zie paragraaf 2). Duidelijk is ook dat voor bepaalde bevoegdheden, zoals bulkinterceptie en de hackbevoegdheid, voorafgaande onafhankelijke toetsing noodzakelijk is. De verdere gegevensverwerking en de naleving van andere artikelen in de Wiv 2017 moeten door een onafhankelijk orgaan getoetst worden. Betrokkenen moeten de mogelijkheid hebben een klacht in te dienen, die vervolgens door een onafhankelijk orgaan dient te worden behandeld, en waar bindende beslissingen op kunnen volgen.

Volgens ons wijzen alle pijlen naar het creëren van één toezichthouder die – in aparte kamers – zowel een voorafgaande toets uitvoert, als achteraf toezicht houdt (scenario 3 uit de hoofdlijnennotitie). De Tijdelijke wet laat zien dat de uitvoering van toezicht met end-to-end safeguards ook afstemming vereist tussen de TIB en de CTIVD. De beide toezichthouders hebben zelf in jaarverslagen te kennen gegeven op te willen gaan in één ‘Autoriteit Nationale Veiligheid’. Het moet daarbij mogelijk zijn dat zij staatsgeheime informatie met elkaar delen. In een systeem van checks & balances is de beroepsmogelijkheid op beslissingen van de TIB en bindende oordelen van de CTIVD bij de afdeling bestuursrechtspraak van de Raad van State een welkome aanvulling. Het is echter te vroeg om een appreciatie van dit nieuwe systeem in het kader van de Tijdelijke wet te geven, aangezien er nog geen jurisprudentie ligt.

Uit bovenstaande paragrafen volgt onze aanbeveling dat de ervaringen met de Tijdelijke cyberwet via een volgende evaluatie mee te nemen in een nieuw wetgevingsproces.

4. Grijsgebieden

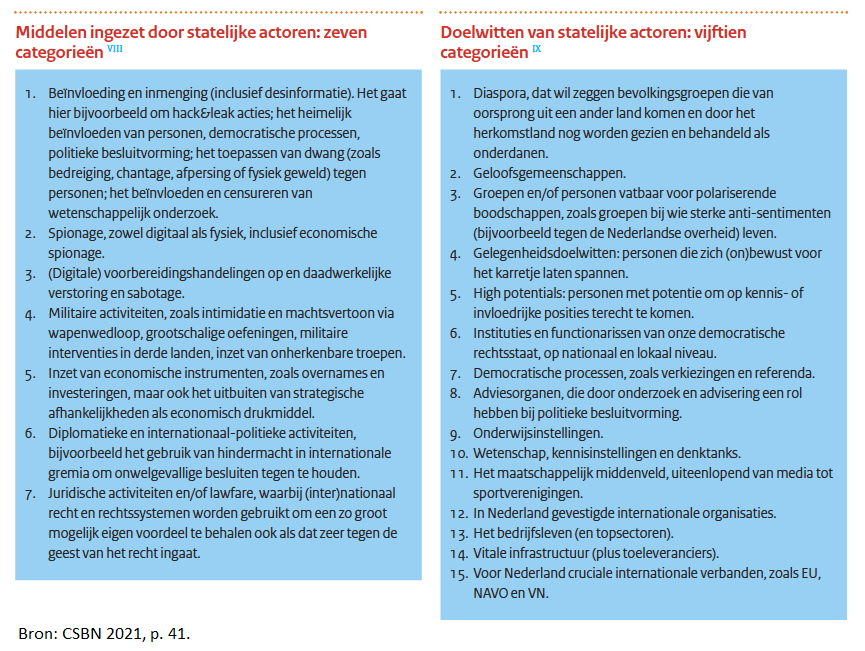

Ten slotte is het dreigingsbeeld in de afgelopen jaren sterk veranderd. Nieuwe cyberdreigingen – wij noemen in onze factsheet desinformatie en cyberspionage – en ondermijnende criminaliteit worden nu door de AIVD opgepakt. Het is echter maar de vraag in hoeverre al deze dreigingen in gelijke mate de nationale veiligheid raken, en daarmee tot het taakgebied van de diensten zijn te rekenen. Het terugkerende punt is dat veel onduidelijkheid bestaat over de rollen en verantwoordelijkheden van de diensten bij deze nieuwe dreigingen.

Het is ons bijvoorbeeld onvoldoende duidelijk in hoeverre de AIVD, het Nationaal Cyber Security Centrum en andere onderdelen van het ministerie van Justitie en Veiligheid gegevens met elkaar mogen uitwisselen over de (cyber)dreigingen die de nationale veiligheid raken. Afgelopen zomer hebben de AIVD en de MIVD in samenwerking met de Nationale Politie bijvoorbeeld een ‘Russische offensieve cybercampagne verstoord’. Maar dat roept vragen op, zoals: welke bevoegdheden zijn daarvoor ingezet, welke gegevensuitwisseling heeft plaatsgevonden, is dat volgens de regels gegaan, wie is daar verantwoordelijk voor, en hoe wordt daar onafhankelijk en effectief toezicht op gehouden? Dit zijn vragen die niet tot een noemenswaardig parlementair debat hebben geleid, en volgens ons opheldering verdienen.

Wij signaleren soortgelijke grijsgebieden waar het gaat om criminaliteit die de democratische rechtsorde ondermijnt. Dit wordt wel als taakgebied op de website van de AIVD vermeld, maar is niet terug te vinden in de toelichting op de openbare versie van de Geïntegreerde Aanwijzing van 2023-2026. Het begrip ‘ondermijnende criminaliteit’ is op zichzelf al problematisch, omdat uit onderzoek blijkt dat niet duidelijk is wat met het begrip wordt bedoeld.

Kortom, meer duidelijkheid over de rollen en verantwoordelijkheden van de diensten bij deze nieuwe dreigingen is noodzakelijk. Daarbij moet ook antwoord komen op de vraag of de diensten actief gegevens verzamelen over deze dreigingen door de inzet van bijzondere bevoegdheden, om ook niet-traditionele afnemers, zoals bedrijven, handelingsperspectief te bieden. Mogelijk leidt een debat – en nopen de antwoorden op deze vragen – tot verdere aanpassingen van een nieuwe Wet op de inlichtingen- en veiligheidsdiensten.

Jan-Jaap Oerlemans & Sophie Harleman